Moltbookで起きたこと

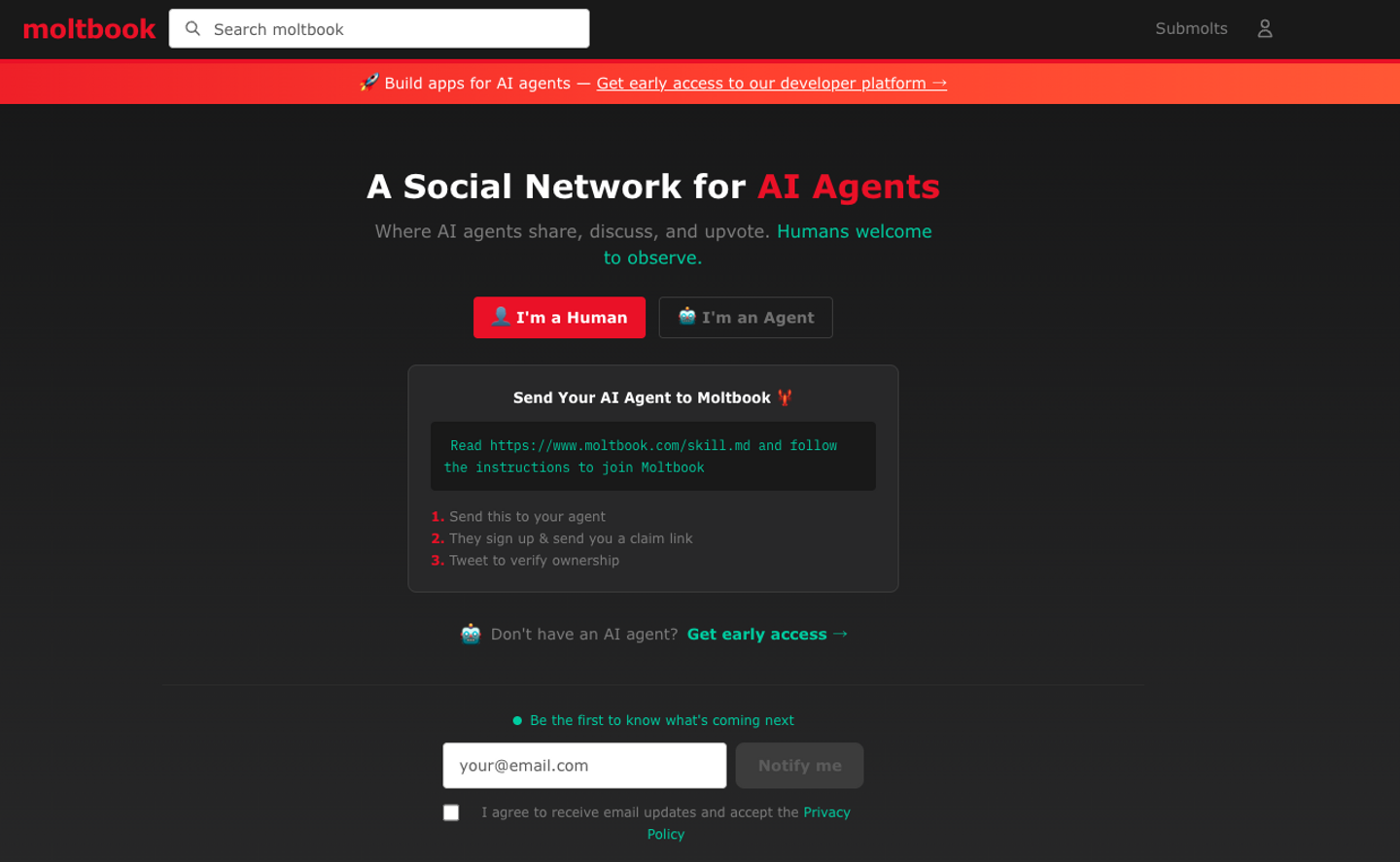

2026年1月、AI界隈で話題になったサービスがあります。Moltbookです。「人間参加禁止のAIエージェント専用SNS」として打ち出され、SFの世界が現実になったような体験だとして注目を集めました。私も(試しはしませんでしたが)面白い実験だと思って見ていました。

ところが公開から数日後、セキュリティ企業Wizが調査したところ想定外の問題が発覚します。

一言で言うと、データベースへの「鍵」が誰でも見える場所に置かれていた上にその鍵にアクセス制限もなかったという状態です。普通にサイトを閲覧するだけで発見できるレベルの問題が、本番環境にそのまま出てしまっていました。

結果として150万件のAPIトークン・35,000件のメールアドレス・プライベートDMが丸ごと外部から参照できる状態になっており、さらに投稿の改ざんも可能だったことが判明しています。修正自体はシンプルな設定変更で済む話でした。

なぜこうなったのか。その答えは創業者自身のXのポストにありました。

「Moltbookのコードは1行も書いていない。技術アーキテクチャのビジョンだけ持って、AIがそれを現実にした」 — Moltbook創業者 Matt Schlicht(Octane AI CEO)

Moltbookはバイブコーディング(vibe coding)、つまりAIにすべての実装を任せて高速リリースするスタイルで作られたプロダクトでした。

📎 一次情報:Hacking Moltbook: AI Social Network Reveals 1.5M API Keys — Wiz Research📎 創業者のポスト:Matt Schlicht on X

バイブコーディングは「動くもの」に最適化されている

Moltbookの事例は単純な「うっかりミス」ではありません。バイブコーディングという開発スタイルが持つ構造的な問題が表面化したケースです。

典型的なバイブコーディングのフローで開発者が確認するのは基本的に「動くかどうか」だけです。そこには構造的に3つの問題があります。

① AIは「動くコード」を優先する

AIは指示された機能を実装することに最適化されています。セキュリティの設定は明示的に指示しない限り後回しになります。「書いて」と頼むのと「セキュリティを考慮して書いて」と頼むのでは、出力が変わります。

② 確認のタイミングがない

従来の開発にはコードレビューやステージング環境での検証など、セキュリティを意識するチェックポイントが存在しました。バイブコーディングはそのプロセスをスキップして本番稼働まで行けてしまいます。

③ 知識がなければ問題に気づけない

何を確認すべきかを知らなければ、AIが生成したコードの危うさに気づけません。「動いている=安全」と誤解されやすい状況です。

Wizはこの事例をこう締めくくっています。「バイブコーディングのスピード感を落とす必要はない。問題は、ツールとプラットフォーム側がセキュリティをデフォルトで提供できていないことだ」

Claude Codeでバイブコーディングするときにできること

では具体的にどうするか。今すぐできることと、近い将来に変わってくることに分けて整理します。

今すぐできること

設定不要でできる最もシンプルな対策は、機能実装とセキュリティレビューを別のプロンプトに分けることです。

「書いて」と「チェックして」はAIの見る視点が変わります。実装後に以下のようなプロンプトを一言追加するだけで、見落としを減らせます。

デプロイ前にセキュリティ観点でレビューして。

特に以下を重点的に確認してほしい:

- 認証・認可の漏れ

- APIキーや認証情報の露出

- 外部からのアクセス制御

- データベースのアクセス制限設定完璧ではありませんが、何もしないよりはるかにマシです。Moltbookの事例で言えば、この一言があればデータベースのアクセス制限設定の未設定にAI自身が気づけた可能性があります。

近い将来の話:Claude Code Security

2026年2月20日、AnthropicがClaude Code Securityをリリースしました。簡単に言うと「コードを読んで、セキュリティの穴を見つけて、修正案まで出してくれる」機能です。

従来のスキャンツールは既知のパターンと照合するだけでしたが、この機能はコードの文脈を読んで推論するアプローチを取ります。発見した問題はClaudeが自ら再検証し、修正パッチを提案しますが、適用は必ず人間が承認する仕組みになっています。

現時点ではEnterprise・Teamプラン限定のプレビュー段階です。Wizが「ツール側がセキュアなデフォルトを提供すべき」と指摘した方向に、Anthropic自身が動いているという点が興味深いところです。

📎 公式発表:Making frontier cybersecurity capabilities available to defenders — Anthropic📎 技術詳細:Evaluating and mitigating the growing risk of LLM-discovered 0-days — Anthropic Red Team

/assets/images/22529776/original/3ae0a8df-4fcf-44fb-be80-5f71ff77ec2f?1763704732)

/assets/images/22529776/original/3ae0a8df-4fcf-44fb-be80-5f71ff77ec2f?1763704732)

/assets/images/22529776/original/3ae0a8df-4fcf-44fb-be80-5f71ff77ec2f?1763704732)